==인시큐어 뱅크라는 앱을 통한 테스트 수행==

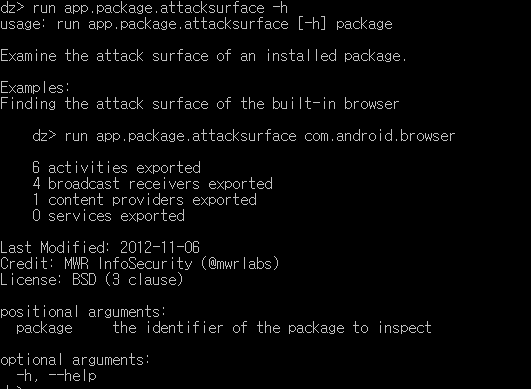

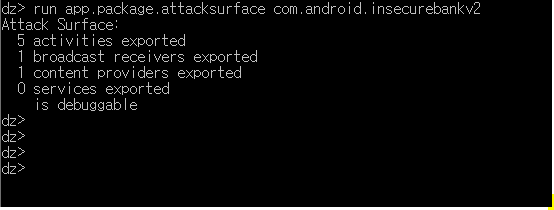

입력 명령어 : run app.package.attacksurface <패키지 명>

>> 결과 : 노출된 취약점을 표시해줌

>> 사용하는 명령어는 액티비티 노출, 브로드캐스트 취약점, 컨텐츠 프로바이더, 서비스 노출 취약점을 찾아준다.

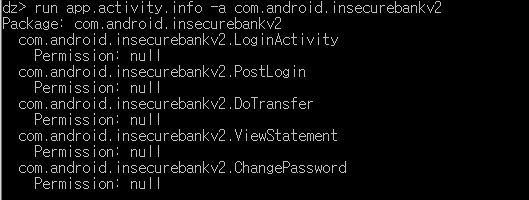

입력 명령어 : run app.activity.info -a com.android.insecurebankv2

>> 결과 : 입력한 패키지에 대한 activity 목록 출력

입력 명령어 : run app.activity.start --component com.android.insecurebankv2 com.android.insecurebankv2.ChangePassword

>> 결과 : 입력한 액티비티를 실행

>> 위 결과는 실제로 비밀번호 변경을 위해 접속한 페이지와, 액티비티를 실행한 페이지 결과가 상이하다.

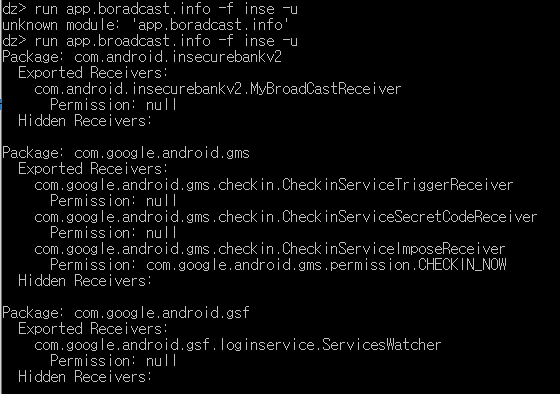

브로드캐스트 리시버 분석

- content provider : 특정 애플리케이션이 사용하고 있는 데이터베이스를 공유하기 위해 사용된다.

입력 명령어 : run app.broadcast.info -f insecure

결과 : 인시큐어뱅크의 브로드캐스트 리시버 이름이 "My BroadcastReceiver"

옵션 -f : 특정단어를 검색, -a : 특정 패키지 명을 입력, -u : 숨겨진 리시버를 점검

컨텐츠 프로바이더 분석

입력 명령어 : run app.provider.info -f inse / run app.provider.finduri -a com.android.insecurebankv2

'보안 공부 > 모바일 보안' 카테고리의 다른 글

| 안드로이드 취약점 진단(2) - 취약한 인증 메커니즘(activity 취약점) (0) | 2024.02.18 |

|---|---|

| 안드로이드 취약점 진단(1) - 브로드캐스트 리시버 취약점 (0) | 2024.02.17 |

| 드로저(drozer) 사용법 - 앱 패키지 정보 확인 (0) | 2024.02.02 |

| 모바일 앱 취약점 진단 드로저(drozer) 설치 및 세팅 방법 (1) | 2024.01.31 |

| nox를 활용한 frida attach 시 발생하는 오류 해결 방안 (1) | 2024.01.30 |